PAM-Privileged Access Management

“Yani Artık Kim Ne Yapıyor Biliyorum” Hissi

IT altyapınızda daha önce bir PAM çözümü kullanmamış olabilirsiniz. Kulağa biraz karmaşık da geliyor olabilir ya da gerekli mi diye düşünebilirsiniz. Ama gerçek şu: ayrıcalıklı erişim yönetimi, modern siber güvenliğin en kritik katmanlarından biri.

PAM (Privileged Access Management), yönetilebilir kaynaklarınızın — sunucular, switch’ler, veritabanları, access point’ler gibi — erişimlerini merkezî olarak kontrol etmenizi sağlar. Kim hangi sisteme girebilir, ne kadar süre kalabilir, içeride ne yapabilir… Hepsi görünür, denetlenebilir ve kayıt altındadır.

Kısacası PAM, “eyvah, bu işi şimdiye kadar nasıl yönetiyorduk?” dedirten o kaotik erişim düzenini, kontrollü ve izlenebilir bir sisteme dönüştürür.

Kim? Nereye? Nasıl?

Her geçen gün yönetilen sistem sayısı artıyor. Sunucular, bulut kaynakları, IoT cihazları, danışman hesapları…Erişim kontrolü karmaşıklaştıkça, güvenlik açıkları da büyüyor. Yapılan araştırmalar, siber saldırıların büyük kısmının kontrolsüz veya aşırı yetkili erişimlerden kaynaklandığını gösteriyor.

İşte PAM bu noktada devreye girer.

Bu üç temel soruya — Kim? Nereye? Nasıl? — net ve kayıtlı yanıt verir.

Gerçek hayattan bir örnek

Dışarıdan alınan danışmanlar çoğu zaman VPN ile tüm network’e ulaşır, RDP veya SSH üzerinden sistemlere bağlanır. Hatta bazen AnyDesk, TeamViewer gibi araçlarla doğrudan erişim verilir. Bu yöntemlerde kontrol yoktur; kim, nereye girdi, ne yaptı bilinmez.

PAM çözümleri bu riskleri ortadan kaldırır. Kullanıcılar artık doğrudan değil, PAM üzerinden erişim sağlar. Erişim, tarayıcı tabanlı yetkilendirme ile yalnızca belirlenen sistemlerle sınırlanır. Üstelik oturum süresi, yapılan işlemler ve tüm hareketler video ve metin olarak kaydedilir.

Yani kontrol sizde, görünürlük tam.

PAM Mimarisi Nasıl Çalışır?

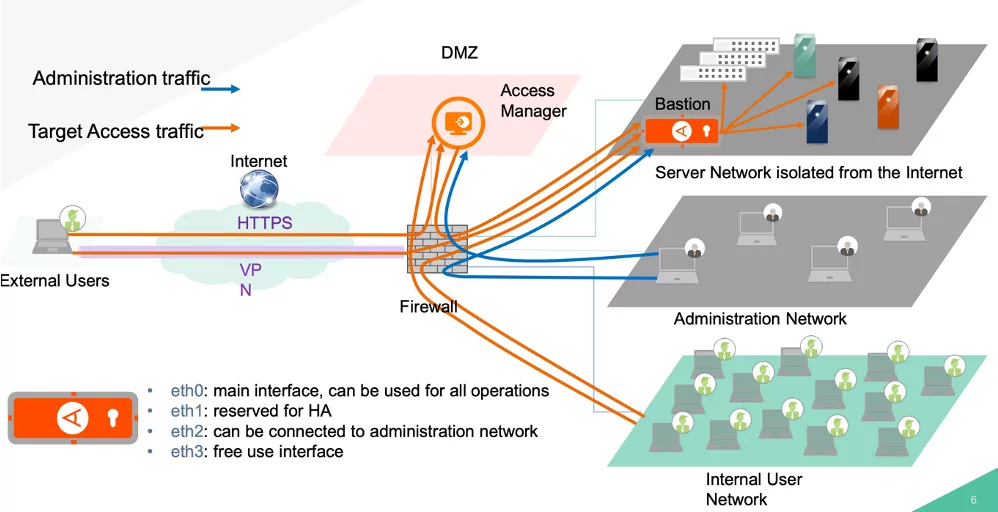

Şekil 1 – WALLIX PAM mimarisi – DMZ üzerinde Access Manager, izole network’te Bastion Host ile çalışarak tüm yönetim ve hedef erişim trafiğini kontrol eder.

Yukarıdaki mimari diyagramda da görebileceğiniz gibi PAM ürünleri, DMZ üzerinde Access Manager ve güvenli network’te Bastion Host ile çalışan bir proxy sunucu olarak yönetilebilir kaynaklarınıza giden tüm trafiği kendi üzerinden geçirir.

Tüm erişim trafiği bu iki nokta arasında yönetilir. Mavi çizgiler yönetim trafiğini, turuncu çizgiler hedef erişim trafiğini temsil eder.

Bu mimari sayesinde, dış erişimler güvenli şekilde filtrelenir. iç yönetim trafiği izole edilir ve her hareket kayıt altına alınır.

Network Segmentasyonu ve Güvenlik Katmanları

PAM çözümleri genellikle DMZ (Demilitarized Zone) üzerinde konumlandırılır. Bu sayede hem internet erişimi hem de iç network’e erişim kontrollü şekilde sağlanır. Bastion host ise server network’ü internet’ten tamamen izole ederek güvenlik katmanını artırır.

Mimari şu katmanlardan oluşur:

🌐 Internet → Firewall

🛡️ DMZ (Access Manager)

🔐 Bastion Host

💻 İzole Server Network

👥 Administration Network

💼 Internal User Network

Hangi Protokoller Desteklenir ?

PAM çözümleri farklı erişim tiplerini desteklerken en yaygın

protokoller şunlardır:

RDP, SSH, TELNET, RAW TCP/IP, VNC

Modern PAM çözümleri artık yalnızca klasik protokollerle de sınırlı değildir. Web uygulamalarından bulut servislerine, container altyapılarından API erişimlerine kadar tüm yeni nesil sistemlerle entegre çalışabilir. Bu sayede PAM, ister veri merkezinde ister bulutta olsun, her tür kritik sisteme erişimi güvenli hale getirir.

İyi Bir PAM Ürünü Nasıl Olmalı?

Peki doğru PAM çözümünü nasıl seçeceksiniz? PAM ürünleri birbirine benzeyebilir ama aralarındaki fark, uygulama aşamasında net ortaya çıkar. Doğru çözüm, sadece güvenlik sağlamaz; IT ekibinin işini kolaylaştırır ve sistemin sürdürülebilirliğini artırır.

Seçim yaparken şu dört noktayı mutlaka değerlendirin:

Kurulum ve Entegrasyon Kolaylığı

PAM projesi, aylar sürecek karmaşık bir entegrasyon olmamalıdır. İyi bir çözüm, mevcut dizin hizmetleri (AD, LDAP), SIEM ve ITSM sistemleriyle hızlı entegre olur. Kurulum süreci günler değil, saatler içinde tamamlanabilmelidir.

Yönetim ve Kullanıcı Deneyimi

Güvenlik kadar önemli olan şey, kullanılabilirliktir. Eğer sistem karmaşık ve hantal olursa, kullanıcılar onu “atlayacak yollar” arar. İdeal PAM çözümü sade bir arayüze sahip olmalı ve yöneticilerin günlük işlerini kolaylaştırmalıdır.

Ölçeklenebilirlik ve Uyumluluk

Kuruluş büyüdükçe kullanıcı sayısı, sistem sayısı ve erişim ihtiyacı da artar. Seçtiğiniz PAM, hem on-prem hem de bulut tabanlı ortamlarda sorunsuz çalışmalı, ISO 27001, KVKK, SOC 2 gibi standartlarla tam uyum sağlamalıdır.

Destek

PAM sadece yazılım değil, bir süreçtir. Bu yüzden üretici veya distribütörün size sunduğu teknik destek kalitesi çok önemlidir. Erişilebilir destek ekipleri, eğitim materyalleri ve aktif kullanıcı toplulukları, uzun vadede fark yaratır.

Gelişmiş Özellikler

High Availability (HA): Kesintisiz erişim için cluster desteği

Multi-Interface (eth0–eth3): Farklı network segmentleri için ayrı bağlantılar

MFA / 2FA: Çok faktörlü kimlik doğrulama

Just-in-Time (JIT) Access: Gerektiğinde, belirli süreyle geçici erişim

API Entegrasyonları: SIEM, ITSM ve IAM sistemleriyle tam uyum

Bu özellikler PAM’i sadece bir güvenlik aracı değil, IT yönetiminin merkezine oturan bir altyapı bileşeni haline getirir.

Özetle, Ayrıcalıklı Erişim Yönetimi Gözünüzü Korkutmasın

PAM karmaşık bir teknoloji değildir — sadece erişimi görünür ve güvenli hale getirir. Kritik sistemlerde kim, nereye, nasıl erişti sorusunun cevabı elinizin altındaysa, güvenlik sadece IT ekibinin değil, tüm kurumun ortak sorumluluğu haline gelir.

Sonuç: Güvenliğinizi Kolaylaştırın

Biz Glox Teknoloji olarak, PAM projelerinde şirketlerin en çok teknik karmaşadan değil, yönetilebilirlikten ve ölçeklenebilirlikten zorlandığını biliyoruz. Bu nedenle tercihimiz her zaman kolay kurulum, kolay yönetim, tam fonksiyonellik ve hızlı destek sağlayan çözümlerden yana.

Gartner raporlarında liderler arasında yer alan WALLIX PAM, tam da bu özellikleriyle öne çıkıyor. WALLIX Türkiye distribütörü olarak, kurumlara hem kurulum ve entegrasyon hem de operasyonel destek süreçlerinde uçtan uca hizmet sunuyoruz.

WALLIX PAM’in teknik altyapısı, kullanım senaryoları ve başarı hikâyeleri hakkında daha fazla bilgi almak için

👉 WALLIX PAM sayfamızı ziyaret edin.